Athenaワークグループで保管時の暗号化の有効化の手順について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Security Hubで検出された「[Athena.1] Athena ワークグループは、保管中に暗号化する必要があります」というセキュリティ課題の修正方法について解説します。

ポリシーの説明

[Athena.1] Athena ワークグループは、保管中に暗号化する必要があります

Athena の Security Hub コントロール – AWS Security Hub

このコントロールは、Athena ワークグループが保管中に暗号化されているかどうかをチェックします。Athena ワークグループが保管中に暗号化されていない場合、コントロールは失敗します。

Amazon Athenaは、S3に保存されたデータを標準SQLで簡単に分析できるインタラクティブなクエリサービスです。Athenaワークグループは、クエリ実行の設定や結果の保存場所などを定義します。ワークグループの結果が暗号化されずにS3バケットに保存されると、不正アクセスによりデータが漏洩する可能性があります。保管時の暗号化を有効にすることで、クエリ結果のセキュリティを確保します。

修復方法

AWSコンソールでの修正手順

- Amazon Athena > ワークグループに移動する

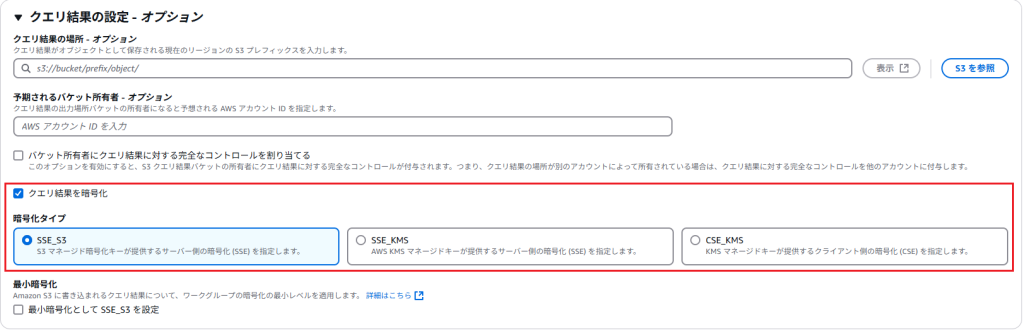

- ワークグループを作成を選択し、「クエリ結果を暗号化」をチェックする

- チェック後、ワークグループを作成する

Terraformでの修復手順

Athenaワークグループの暗号化を有効にするためのTerraformコードと、重要な修正ポイントを説明します。

# KMS key for Athena encryption

resource "aws_kms_key" "athena" {

description = "KMS key for Athena encryption"

deletion_window_in_days = 7

enable_key_rotation = true

policy = jsonencode({

Version = "2012-10-17"

Statement = [

{

Sid = "Enable IAM User Permissions"

Effect = "Allow"

Principal = {

AWS = "arn:aws:iam::${data.aws_caller_identity.current.account_id}:root"

}

Action = "kms:*"

Resource = "*"

},

{

Sid = "Allow Athena to use the key"

Effect = "Allow"

Principal = {

Service = "athena.amazonaws.com"

}

Action = [

"kms:Decrypt",

"kms:GenerateDataKey",

"kms:Encrypt",

"kms:ReEncrypt*",

"kms:DescribeKey"

]

Resource = "*"

}

]

})

tags = var.tags

}

# S3 bucket for Athena query results

resource "aws_s3_bucket" "athena_results" {

bucket = "athena-query-results-${var.environment}-${data.aws_caller_identity.current.account_id}"

tags = var.tags

}

# Enable versioning

resource "aws_s3_bucket_versioning" "athena_results" {

bucket = aws_s3_bucket.athena_results.id

versioning_configuration {

status = "Enabled"

}

}

# Enable default encryption for S3 bucket

resource "aws_s3_bucket_server_side_encryption_configuration" "athena_results" {

bucket = aws_s3_bucket.athena_results.id

rule {

apply_server_side_encryption_by_default {

kms_master_key_id = aws_kms_key.athena.arn

sse_algorithm = "aws:kms"

}

bucket_key_enabled = true

}

}

# Block public access

resource "aws_s3_bucket_public_access_block" "athena_results" {

bucket = aws_s3_bucket.athena_results.id

block_public_acls = true

block_public_policy = true

ignore_public_acls = true

restrict_public_buckets = true

}

# ★重要: Athenaワークグループ

resource "aws_athena_workgroup" "main" {

name = "workgroup-${var.environment}"

description = "Athena workgroup for ${var.environment}"

state = "ENABLED"

force_destroy = true

# ★重要: ワークグループの設定

configuration {

enforce_workgroup_configuration = true

publish_cloudwatch_metrics_enabled = true

# ★重要: 結果の設定(暗号化を含む)

result_configuration {

output_location = "s3://${aws_s3_bucket.athena_results.bucket}/output/"

# ★重要: 暗号化の設定

encryption_configuration {

encryption_option = "SSE_KMS"

kms_key_arn = aws_kms_key.athena.arn

}

}

# エンジンバージョンの設定

engine_version {

selected_engine_version = var.engine_version

}

}

tags = var.tags

}

# IAM Role for Athena

resource "aws_iam_role" "athena" {

name = "athena-service-role-${var.environment}"

assume_role_policy = jsonencode({

Version = "2012-10-17"

Statement = [

{

Action = "sts:AssumeRole"

Effect = "Allow"

Principal = {

Service = "athena.amazonaws.com"

}

}

]

})

tags = var.tags

}

# IAM Policy for Athena

resource "aws_iam_role_policy" "athena" {

name = "athena-policy-${var.environment}"

role = aws_iam_role.athena.id

policy = jsonencode({

Version = "2012-10-17"

Statement = [

{

Effect = "Allow"

Action = [

"s3:GetBucketLocation",

"s3:GetObject",

"s3:ListBucket",

"s3:PutObject"

]

Resource = [

aws_s3_bucket.athena_results.arn,

"${aws_s3_bucket.athena_results.arn}/*"

]

},

{

Effect = "Allow"

Action = [

"kms:Decrypt",

"kms:GenerateDataKey"

]

Resource = [

aws_kms_key.athena.arn

]

}

]

})

}

# CloudWatch Log Group for Athena

resource "aws_cloudwatch_log_group" "athena" {

name = "/aws/athena/${var.environment}"

retention_in_days = var.log_retention_days

tags = var.tags

}

# Variables

variable "environment" {

description = "Environment name"

type = string

}

variable "engine_version" {

description = "Athena engine version"

type = string

default = "Athena engine version 3"

}

variable "log_retention_days" {

description = "CloudWatch logs retention days"

type = number

default = 30

}

variable "tags" {

description = "Tags for resources"

type = map(string)

default = {}

}

# Data sources

data "aws_caller_identity" "current" {}

主要な修正ポイントは以下の通りです:

- ワークグループの暗号化設定(最重要):

configuration {

result_configuration {

encryption_configuration {

encryption_option = "SSE_KMS" # これが最も重要な設定

kms_key_arn = aws_kms_key.athena.arn

}

}

}

結果出力バケットの暗号化:

# S3バケットの暗号化設定

resource "aws_s3_bucket_server_side_encryption_configuration" "athena_results" {

rule {

apply_server_side_encryption_by_default {

sse_algorithm = "aws:kms"

}

}

}

この設定により:

- クエリ結果の暗号化

- S3バケットのセキュリティ強化

- アクセス制御の適切な設定

- 監視とログ記録の確保

が実現されます。

注意: 暗号化設定を変更する場合は、既存のクエリ結果やワークグループの設定に影響を与える可能性があるため、十分なテストと計画が必要です。

AWS CLIでの修復

aws athena update-work-group \\

--work-group prod-wg \\

--configuration-updates '{

"ResultConfigurationUpdates":{

"EncryptionConfiguration":{

"EncryptionOption":"SSE_KMS",

"KmsKey":"arn:aws:kms:ap-northeast-1:123456789012:key/xxxx"

},

"OutputLocation":"s3://athena-query-results-bucket/output/"

},

"EnforceWorkGroupConfiguration": true

}'

最後に

今回は、Athenaワークグループの結果を保管中に暗号化する方法についてご紹介しました。クエリ結果には機密性の高いデータが含まれる可能性があるため、保管時の暗号化を有効にすることは重要なセキュリティ対策です。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。

運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。

最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。