暗号化されていないEBSスナップショットへの修正方法について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Security Hubで検出された「[EC2.3] アタッチされた Amazon EBS ボリュームは、保管時に暗号化することをお勧めします」というセキュリティ課題の修正方法について解説します。

ポリシーの説明

[EC2.3] アタッチされた Amazon EBS ボリュームは、保管時に暗号化することをお勧めします

https://docs.aws.amazon.com/ja_jp/securityhub/latest/userguide/ec2-controls.html#ec2-3

このコントロールは、添付済みの EBS ボリュームが暗号化されているかどうかをチェックします。このチェックに合格するには、EBS ボリュームが使用中であり、暗号化されている必要があります。EBS ボリュームが添付済みでない場合、このチェックは対象外です。

Amazon EBSボリュームは、EC2インスタンスのプライマリなストレージとして使用され、オペレーティングシステム、アプリケーション、データなどを保存します。保管時の暗号化を有効にすることで、これらのデータが不正アクセスから保護されます。暗号化されたボリュームは、ボリューム自体だけでなく、そこから作成されたスナップショット、およびインスタンスとの間でやり取りされるデータも暗号化されます。

修復方法

AWSコンソールでの修正手順

前提として、ボリュームやスナップショットは作成後には暗号化設定を変更できません。 インスタンス作成時のみ設定可能なため、その設定方法について解説します。

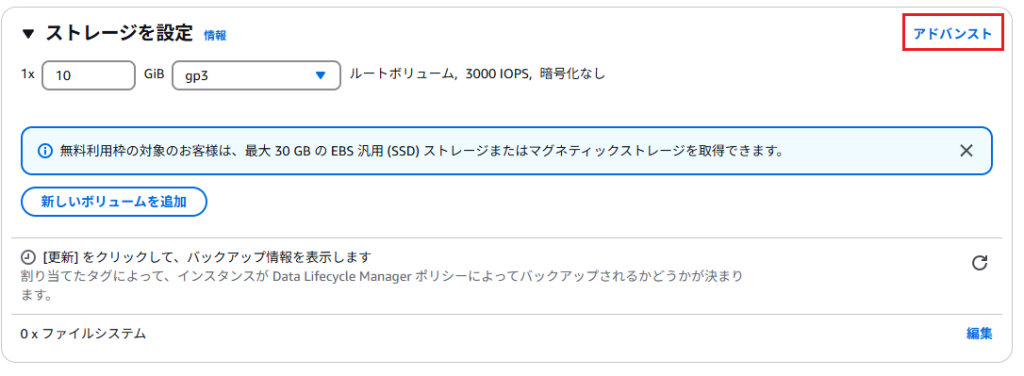

- EC2 > インスタンスに移動する

- 「インスタンスを起動」を選択し、ストレージの設定の箇所で「アドバンスト」を選択する

- 暗号化済みの設定のところで「暗号化済み」を選択する

- 設定したことを確認後、インスタンスを起動する

Terraformでの修復手順

EBSスナップショットの暗号化を有効にするためのTerraformコードと、重要な修正ポイントを説明します。

# KMS key for EBS snapshot encryption

resource "aws_kms_key" "ebs_snapshot" {

description = "KMS key for EBS snapshot encryption"

deletion_window_in_days = 7

enable_key_rotation = true

policy = jsonencode({

Version = "2012-10-17"

Statement = [

{

Sid = "Enable IAM User Permissions"

Effect = "Allow"

Principal = {

AWS = "arn:aws:iam::${data.aws_caller_identity.current.account_id}:root"

}

Action = "kms:*"

Resource = "*"

},

{

Sid = "Allow EC2 to use the key"

Effect = "Allow"

Principal = {

Service = "ec2.amazonaws.com"

}

Action = [

"kms:Decrypt",

"kms:GenerateDataKey*",

"kms:CreateGrant",

"kms:ReEncrypt*",

"kms:DescribeKey"

]

Resource = "*"

}

]

})

tags = var.tags

}

# KMS alias

resource "aws_kms_alias" "ebs_snapshot" {

name = "alias/ebs-snapshot-${var.environment}"

target_key_id = aws_kms_key.ebs_snapshot.key_id

}

# 重要: デフォルトのEBS暗号化を有効化

resource "aws_ebs_encryption_by_default" "enabled" {

enabled = true

}

# 重要: デフォルトのKMSキーを設定

resource "aws_ebs_default_kms_key" "ebs" {

key_arn = aws_kms_key.ebs_snapshot.arn

}

# EBS volume (source for snapshot)

resource "aws_ebs_volume" "example" {

availability_zone = var.availability_zone

size = var.volume_size

# 重要: ボリュームの暗号化を有効化

encrypted = true

kms_key_id = aws_kms_key.ebs_snapshot.arn

tags = merge(var.tags, {

Name = "ebs-volume-${var.environment}"

})

}

# 重要: EBS snapshot with encryption

resource "aws_ebs_snapshot" "example" {

volume_id = aws_ebs_volume.example.id

# スナップショットは自動的にソースボリュームと同じ暗号化設定を継承

description = "Encrypted snapshot for ${var.environment}"

tags = merge(var.tags, {

Name = "ebs-snapshot-${var.environment}"

})

# 重要: スナップショットの共有を制限

lifecycle {

ignore_changes = [

# スナップショットの共有設定を手動で変更されないようにする

tags["ShareStatus"]

]

}

}

# 重要: Snapshot copy with encryption (if needed)

resource "aws_ebs_snapshot_copy" "encrypted" {

count = var.copy_to_region != null ? 1 : 0

source_snapshot_id = aws_ebs_snapshot.example.id

source_region = data.aws_region.current.name

# 重要: コピー時に暗号化を強制

encrypted = true

kms_key_id = aws_kms_key.ebs_snapshot.arn

description = "Encrypted copy of snapshot ${aws_ebs_snapshot.example.id}"

tags = merge(var.tags, {

Name = "ebs-snapshot-copy-${var.environment}"

})

}

# CloudWatch Event Rule for monitoring snapshot events

resource "aws_cloudwatch_event_rule" "snapshot_monitoring" {

name = "ebs-snapshot-monitoring-${var.environment}"

description = "Monitor EBS snapshot creation and encryption status"

event_pattern = jsonencode({

source = ["aws.ec2"]

detail-type = ["EBS Snapshot Notification"]

detail = {

event = ["createSnapshot", "copySnapshot"]

}

})

tags = var.tags

}

# CloudWatch Event Target

resource "aws_cloudwatch_event_target" "snapshot_monitoring" {

rule = aws_cloudwatch_event_rule.snapshot_monitoring.name

target_id = "SendToSNS"

arn = var.sns_topic_arn

input_transformer {

input_paths = {

snapshot = "$.detail.snapshot_id"

event = "$.detail.event"

result = "$.detail.result"

}

input_template = "\\\\"EBS Snapshot event: <event> for snapshot <snapshot> completed with result <result>\\\\""

}

}

# Variables

variable "environment" {

description = "Environment name"

type = string

}

variable "availability_zone" {

description = "Availability zone for EBS volume"

type = string

}

variable "volume_size" {

description = "Size of the EBS volume in GB"

type = number

}

variable "copy_to_region" {

description = "Region to copy encrypted snapshot to (optional)"

type = string

default = null

}

variable "sns_topic_arn" {

description = "SNS topic ARN for notifications"

type = string

}

variable "tags" {

description = "Tags for resources"

type = map(string)

default = {}

}

# Data sources

data "aws_caller_identity" "current" {}

data "aws_region" "current" {}

主要な修正ポイントは以下の通りです:

- スナップショットの暗号化設定(最重要):

# アカウントレベルでの暗号化設定

resource "aws_ebs_encryption_by_default" "enabled" {

enabled = true

}

# ソースボリュームの暗号化

resource "aws_ebs_volume" "example" {

encrypted = true

kms_key_id = aws_kms_key.ebs_snapshot.arn

}

スナップショットのコピー時の暗号化:

resource "aws_ebs_snapshot_copy" "encrypted" {

encrypted = true

kms_key_id = aws_kms_key.ebs_snapshot.arn

}モニタリングと通知:

resource "aws_cloudwatch_event_rule" "snapshot_monitoring" {

event_pattern = jsonencode({

source = ["aws.ec2"]

detail-type = ["EBS Snapshot Notification"]

})

}

注意:

- 既存の非暗号化スナップショットは自動的には暗号化されない

- 暗号化されたスナップショットへの移行には計画的な作業が必要

- クロスアカウントでのスナップショット共有時はKMSキーの権限設定に注意

最後に

今回は、アタッチされたEBSボリュームを保管時に暗号化する方法についてご紹介しました。新規にボリュームを作成する際に暗号化が設定されていなければなりません。

そのため既存の暗号化されていないボリュームについても、計画的に暗号化されたボリュームへの移行を検討してください。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。

運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。

最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。