IAMユーザーにおけるパスワードの再利用の制限設定手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。 この記事では、IAMユーザーにおけるパスワードの再利用が制限されていない状態について、そのリスクと対策を解説します。

ポリシーの説明

[IAM.16] IAM パスワードポリシーはパスワードの再使用を禁止しています

IAM の Security Hub コントロール – AWS Security Hub

このコントロールは、記憶するパスワードの数が 24 に設定されているかどうかをチェックします。値が 24 でない場合、コントロールは失敗します。

リスクとしては、IAM パスワードポリシーでパスワードの再利用が許可されている場合、以前に使用されたパスワードが再利用される可能性があり、これにより、パスワード漏洩時のアカウント不正アクセスのリスクが高まります。

このリスクを軽減するために、IAM パスワードポリシーでパスワードの再利用を禁止する設定を有効にすることが重要です。これにより、ユーザーは新しいパスワードを設定する際に、過去に使用したパスワードを再利用できなくなり、アカウントのセキュリティが強化されます。

修復方法

AWSコンソールでの修正手順

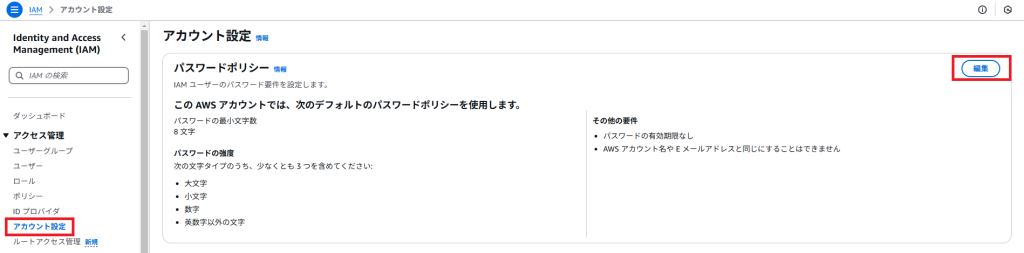

- AWSコンソールからIAMを開き、「アカウント設定」を開き、「編集」をクリックします。

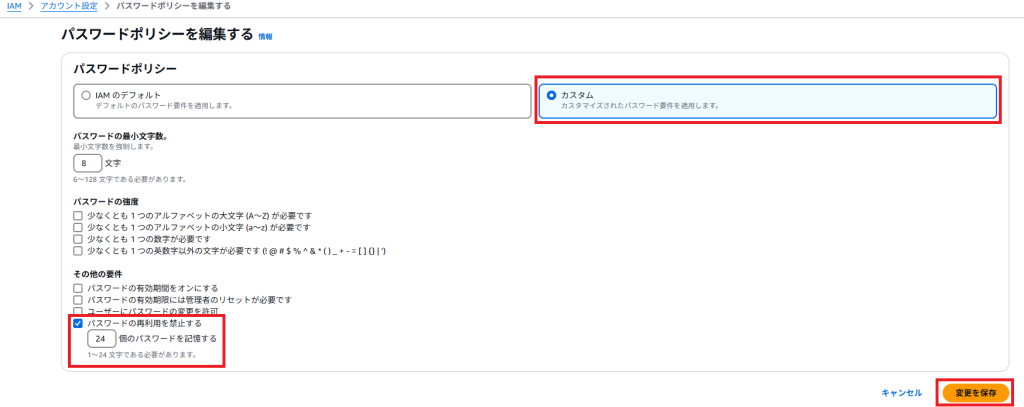

2. 「カスタム」を選択した上で、「パスワードの再利用を禁止する」のチェックボックスを入れ、24以上の数字を入力して「変更を保存」をクリックします。

最後に

今回は、IAM パスワードポリシーにおけるパスワード再利用禁止設定の重要性とその対策についてご紹介しました。パスワードの再利用を許可すると、過去のパスワード漏洩が再度悪用されるリスクが高まります。設定を確認し、必要に応じて本記事を参考に修正してみてください。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。

運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。

最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。