ActiveMQ ブローカーにて監査ログをCloudWatchにストリーミングする手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Amazon MQのActiveMQブローカーの監査ログをCloudWatch Logsにストリーミングする設定について、リスクと対策を解説します。

問題の概要

Amazon MQは、Apache ActiveMQとRabbitMQ向けのフルマネージドメッセージブローカーサービスです。ActiveMQブローカーの監査ログは、ブローカーへのアクセスや操作に関する重要なアクティビティを記録しますが、デフォルトでは無効になっています。

監査ログをCloudWatch Logsにストリーミングすることで、以下の情報を取得・分析できます:

- 接続イベント: クライアントの接続・切断、接続元IPアドレス、使用プロトコル

- 認証イベント: ログイン成功/失敗、使用されたユーザー名、認証メカニズム

- 管理操作: キューやトピックの作成/削除、設定変更、アクセス制御リストの更新

- メッセージフロー: メッセージの送受信量、サイズ、デスティネーション

- セキュリティイベント: アクセス拒否、権限エラー、異常なアクセスパターン

修復方法

AWSマネジメントコンソールでの修復手順

ステップ1: Amazon MQコンソールへのアクセス

- AWS管理コンソールにログイン

- https://console.aws.amazon.com にアクセス

- 適切なIAM権限(mq:UpdateBroker)を持つユーザーでログイン

- Amazon MQサービスに移動

- サービス検索バーで「Amazon MQ」と入力

- 「Amazon MQ」を選択

- ブローカー一覧の確認

- 左側のナビゲーションペインから「Brokers」を選択

- ActiveMQブローカーの一覧が表示されることを確認

ステップ2: ブローカーの選択と設定変更

- 対象ブローカーの選択

- 監査ログを有効にしたいActiveMQブローカーの名前をクリック

- ブローカーのステータスが「Running」であることを確認

- 編集モードへの遷移

- ブローカー詳細ページの上部にある「Edit」ボタンをクリック

- 「Edit broker」ページが表示されることを確認

ステップ3: ログ設定の有効化

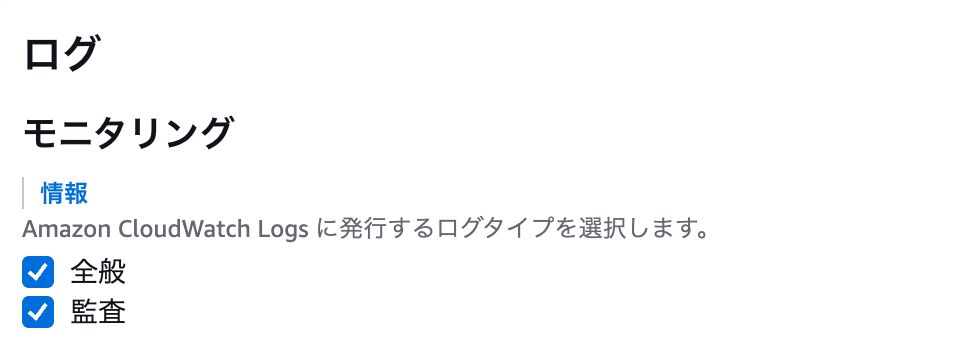

- ログセクションの表示

- 「Logs」セクションまでスクロール

- 「Logs configuration」セクションを見つける

- 監査ログの有効化

- 「監査」のチェックボックスをオン

- 一般ログの有効化(推奨)

- 「全般」のチェックボックスもオン

重要な注意事項:

- ログの有効化により、ブローカーの再起動が必要になる場合があります

- ロググループは自動的に作成されますが、保持期間はデフォルトの「Never expire」に設定されます

- コンプライアンス要件に応じた保持期間の設定が必要です

ステップ4: CloudWatch Logsでの確認と設定

- CloudWatchコンソールへの移動

- サービス検索で「CloudWatch」を選択

- 左側ナビゲーションから「Log groups」を選択

- ロググループの確認

- 作成されたロググループを検索(例:

/aws/amazonmq/broker/) - 監査ロググループと一般ロググループが作成されていることを確認

- 作成されたロググループを検索(例:

- ログストリームの確認

- 監査ロググループをクリック

- ログストリームが生成されていることを確認

- 最新のログエントリが記録されていることを確認

- 保持期間の設定(重要)

- ロググループを選択し、「Actions」→「Edit retention settings」を選択

- コンプライアンス要件に応じた保持期間を設定:

- SOC2/PCI-DSS: 最低1年

- HIPAA: 最低6年

- 一般的な推奨: 30日〜90日

Terraformでの修復手順

ActiveMQブローカーの監査ログをCloudWatch Logsにストリーミングする設定のサンプルです。

logs.audit と logs.general を有効化すればよいです

# Amazon MQ ActiveMQブローカー

resource "aws_mq_broker" "main" {

>>>> Skip

# ログ設定(重要)

logs {

audit = true # 監査ログを有効化

general = true # 一般ログも有効化(推奨)

}

}

まとめ

監査ログをCloudWatch Logsにストリーミングすることで、Amazon MQ ActiveMQブローカーのセキュリティ、コンプライアンス、運用性が大幅に向上します。

主なポイント:

- 監査ログはデフォルトで無効で、手動で有効化が必要

- セキュリティインシデントの早期検出に不可欠

- コンプライアンス要件(SOC2、PCI-DSS、HIPAA等)への準拠に必須

- ログ保持期間の適切な設定が重要

- メトリクスフィルターとアラートの設定でプロアクティブな監視が可能

特に、メッセージングシステムは企業のコア機能を支える重要なコンポーネントであるため、その活動を継続的に監視することは不可欠です。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。