RDSスナップショットのパブリックアクセスが許可されている場合の修正手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Security Hubで検出された「[RDS.1] RDS スナップショットはプライベートである必要があります」というセキュリティ課題の修正方法について解説します。

ポリシーの説明

Amazon RDS の Security Hub コントロール – AWS Security Hub

このコントロールは、Amazon RDS スナップショットがパブリックかどうかをチェックします。RDS スナップショットがパブリックである場合、このコントロールは失敗します。このコントロールは、RDS インスタンス、Aurora DB インスタンス、Neptune DB インスタンス、Amazon DocumentDB クラスターを評価します。

Amazon RDSのスナップショットは、DBインスタンスの特定の時点の状態を保存したバックアップです。これらのスナップショットをパブリックに共有すると、AWSアカウントを持つすべてのユーザーがそのスナップショットから新しいDBインスタンスを作成し、保存されているデータにアクセスできてしまいます。機密情報や個人情報を含むデータベースのスナップショットが誤って公開されると、重大なセキュリティインシデントにつながる可能性があります。

修復方法

AWSコンソールでの修正手順

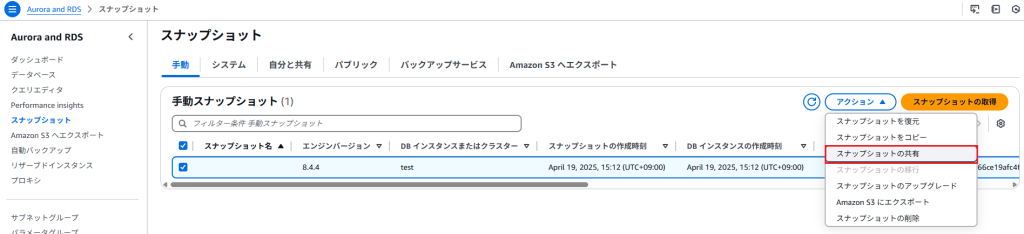

- Aurora and RDS > スナップショット に移動する

- 対象のスナップショットを選択後、アクションから「共有」を選択

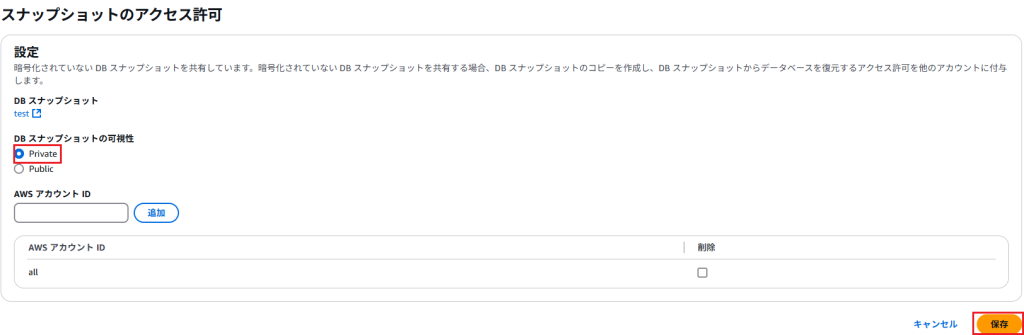

- DB スナップショットの可視性でPrivateを選択する

- 選択後、保存し反映する

最後に

今回は、パブリックに共有されているRDSスナップショットをプライベートに戻す方法についてご紹介しました。RDSスナップショットには機密性の高いデータが含まれている可能性があり、誤って公開してしまうと重大なセキュリティリスクにつながります。スナップショットは原則としてプライベートに保ち、必要な場合にのみ、特定のAWSアカウントとのみ共有するようにしてください。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。

運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。

最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。