SageMakerインスタンスがインターネットに公開されている場合の非公開化の手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、SageMakerノートブックインスタンスの直接インターネットアクセスに関するセキュリティポリシーについて解説します。

ポリシーの説明

[SageMaker.1] Amazon SageMaker AI ノートブックインスタンスは、インターネットに直接アクセスできません

SageMaker の Security Hub コントロール – AWS Security Hub

このコントロールは、SageMaker ノートブックインスタンスで直接インターネットアクセスが無効になっているかどうかをチェックします。ノートブックインスタンスで

DirectInternetAccessフィールドが有効になっている場合、コントロールは失敗します。

このポリシーは、SageMakerノートブックインスタンスがインターネットから直接アクセスできないようにすることを求めています。直接インターネットアクセスを許可すると、不正アクセスやデータ漏洩のリスクが高まります。SageMakerノートブックインスタンスには機密データやコードが含まれることが多いため、厳格なアクセス制御が必要です。

修復方法

AWSコンソールでの修正手順

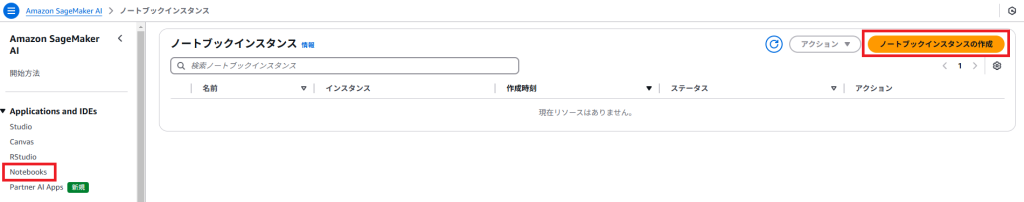

- Amazon SageMaker > Notebooks へ移動し、ノートブックインスタンスの作成をクリック

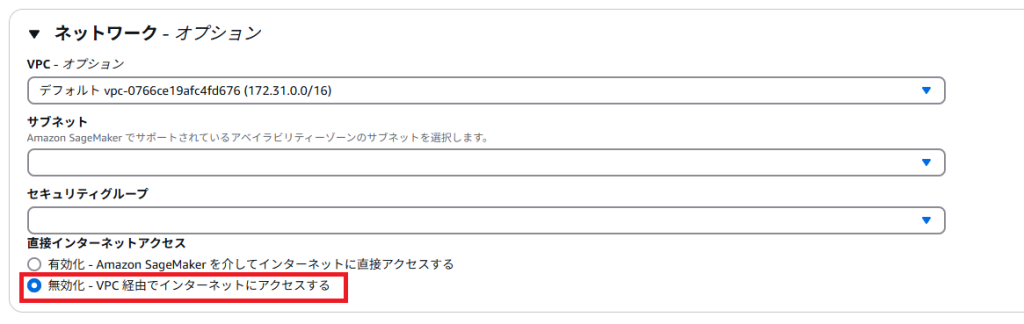

- ネットワークのセクションでトグルリストを開き、「無効化 – VPC 経由でインターネットにアクセスする」を選択します。

3. 選択後、必要な項目を入力し「ノートブックインスタンスの作成」をクリックします。

Terraformでの修復手順

提示されたTerraformコードの中で、SageMakerノートブックインスタンスの直接インターネットアクセスを無効化し、今回のセキュリティポリシー ([SageMaker.1]など) に準拠させるための中心となる設定箇所は、aws_sagemaker_notebook_instance リソースブロック内のdirect_internet_access = "Disabled" を設定した上でsubnet_idとsecurity_groupsの設定を行うことになります。

# プロバイダー設定

terraform {

required_providers {

aws = {

source = "hashicorp/aws"

version = "~> 4.0"

}

}

}

provider "aws" {

region = var.aws_region

}

# SageMaker ノートブックインスタンスの IAM ロール

resource "aws_iam_role" "sagemaker_notebook_role" {

name = "sagemaker-notebook-role"

assume_role_policy = jsonencode({

Version = "2012-10-17"

Statement = [

{

Action = "sts:AssumeRole"

Effect = "Allow"

Principal = {

Service = "sagemaker.amazonaws.com"

}

}

]

})

}

# SageMaker ノートブックインスタンスのセキュリティグループ

resource "aws_security_group" "sagemaker_sg" {

name = "sagemaker-notebook-sg"

description = "Security group for SageMaker notebook instance"

vpc_id = var.vpc_id

# 必要に応じて内部通信のルールを追加

ingress {

from_port = 443

to_port = 443

protocol = "tcp"

cidr_blocks = [var.vpc_cidr]

}

egress {

from_port = 0

to_port = 0

protocol = "-1"

cidr_blocks = ["0.0.0.0/0"]

}

tags = {

Name = "sagemaker-notebook-sg"

}

}

# SageMaker ノートブックインスタンス

resource "aws_sagemaker_notebook_instance" "secure_notebook" {

name = var.notebook_name

role_arn = aws_iam_role.sagemaker_notebook_role.arn

instance_type = var.instance_type

subnet_id = var.subnet_id

security_groups = [aws_security_group.sagemaker_sg.id]

direct_internet_access = "Disabled"

# KMS キーを使用して暗号化を有効化

kms_key_id = var.kms_key_id

lifecycle_config_name = aws_sagemaker_notebook_instance_lifecycle_configuration.secure_config.name

tags = {

Name = var.notebook_name

}

}

# ノートブックインスタンスのライフサイクル設定

resource "aws_sagemaker_notebook_instance_lifecycle_configuration" "secure_config" {

name = "secure-notebook-config"

on_create = base64encode(<<EOF

#!/bin/bash

set -e

# ノートブック作成時の追加のセキュリティ設定をここに記述

EOF

)

on_start = base64encode(<<EOF

#!/bin/bash

set -e

# ノートブック起動時の追加のセキュリティ設定をここに記述

EOF

)

}

# 変数定義

variable "aws_region" {

description = "The AWS region to deploy to"

type = string

default = "ap-northeast-1"

}

variable "vpc_id" {

description = "The ID of the VPC to deploy the notebook instance"

type = string

}

variable "vpc_cidr" {

description = "The CIDR block of the VPC"

type = string

}

variable "subnet_id" {

description = "The ID of the subnet to deploy the notebook instance"

type = string

}

variable "notebook_name" {

description = "The name of the SageMaker notebook instance"

type = string

}

variable "instance_type" {

description = "The instance type for the notebook instance"

type = string

default = "ml.t3.medium"

}

variable "kms_key_id" {

description = "The KMS key ID for encryption"

type = string

}

# 出力

output "notebook_instance_url" {

description = "The URL of the SageMaker notebook instance"

value = aws_sagemaker_notebook_instance.secure_notebook.url

}

direct_internet_access = "Disabled":- これが最も直接的な設定でこの属性に

"Disabled"という文字列を設定することで、AWSに対し、このSageMakerノートブックインスタンスがインターネットへ直接ルートを持たないように構成するよう指示します。これにより、Security Hubのコントロールが要求する「直接インターネットアクセスが無効」という状態が実現されます。

- これが最も直接的な設定でこの属性に

subnet_idとsecurity_groups:direct_internet_accessを"Disabled"に設定した場合、ノートブックインスタンスは必ず特定のVPC (Virtual Private Cloud) 内に配置する必要があります。インターネットへの直接接続がなくなるため、ネットワーク接続はVPCを通じて管理されるからです。- そのため、

subnet_id(インスタンスを配置するVPC内のサブネットを指定) とsecurity_groups(インスタンスに適用するネットワークファイアウォールルールを指定) の両方が必須項目となります。 - これらの値を指定しないと、

direct_internet_access = "Disabled"の設定は有効にならず、Terraformの適用時にエラーが発生します。

したがって、Terraformを使用してこのセキュリティポリシーに準拠させるには、aws_sagemaker_notebook_instance リソース内で direct_internet_access を "Disabled" に設定し、同時にインスタンスを配置するVPCの subnet_id と適切な security_groups を指定することが不可欠です。

最後に

今回は、SageMakerノートブックインスタンスの直接インターネットアクセス設定について解説しました。直接インターネットアクセスを許可すると、不正アクセスやデータ漏洩のリスクが高まります。必ずVPC内に隔離し、厳格なアクセス制御を実施してください。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。

運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。

最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。